OpenClaw 实战进阶:深入“龙虾”腹地的恶意 Skill 拆解与避坑指南

一、 为什么我们要去 RakSmart养虾

玩 OpenClaw 的深度玩家都知道,国内网络环境对大模型 API 的连接偶尔会像“抽风”一样不稳定。为了追求极致的响应速度和 24 小时在线的稳定性,不少人的第一反应就是搞台海外 VPS。

我也一样,对比了一圈后还是选了 RakSmart。原因很简单:性价比高,而且圣何塞和洛杉矶的线路对国内直连优化得不错。

-

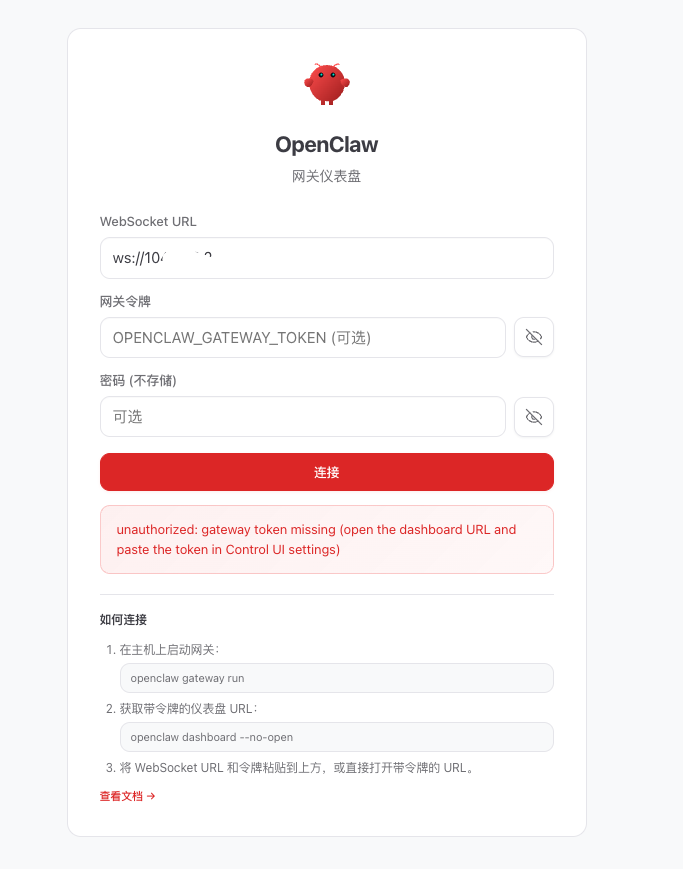

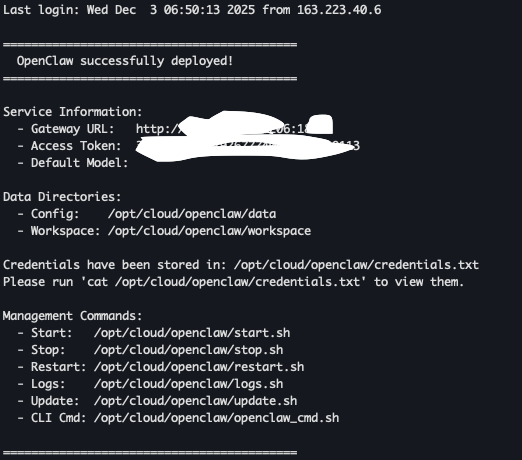

一键部署即可开通:通过 RakSmart 应用市场选择 OpenClaw 应用,一键即可部署,访问速度也非常稳定。部署好后通过提供的 web console 链接以及 access token 就可以访问龙虾的管理后台。

-

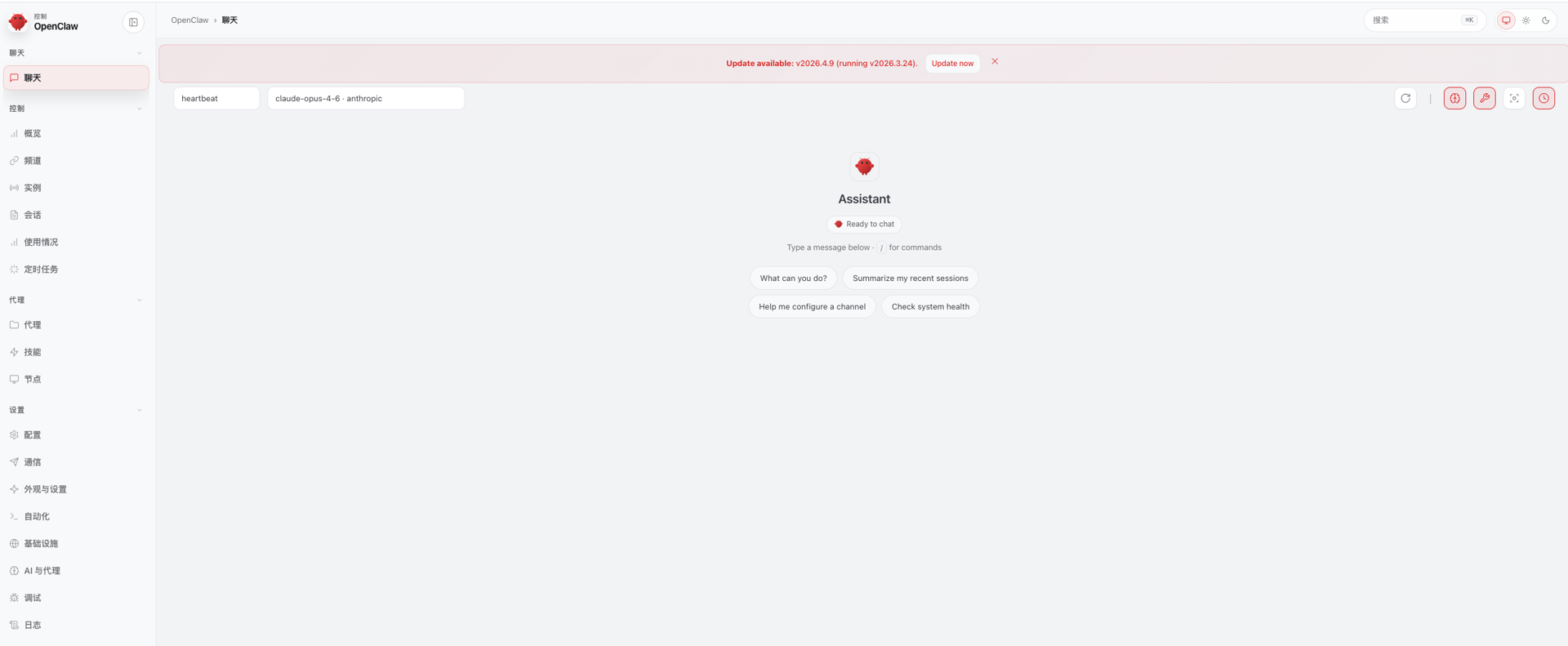

管理与进阶:进入管理后台后,就可以开始配置大模型,安装 Skills,开始你的养虾之旅了。目前 RakSmart 提供的 2026.3.24 版本比较稳定,如果追求社区极致更新,可以找官方客服支持。

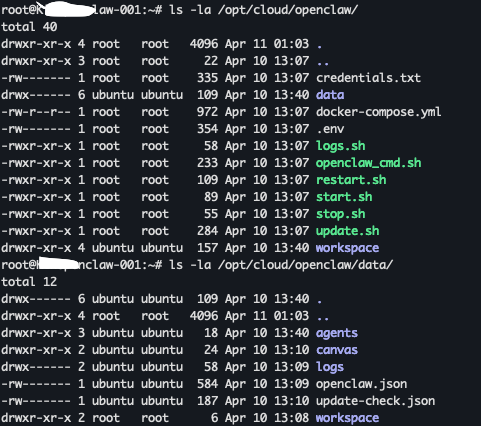

- 安全配置初探:在正式开始使用前,按照习惯,我还是会先检查一下龙虾的安全配置,RakSmart的应用app是允许你直接登录到后台虚拟机上修改应用配置的,你可以在用户自服务控制台对应的应用服务器页面找到虚拟机的登录信息,但由于Openclaw的配置相对复杂,一旦由于此类人为修改导致应用无法正常运行或数据丢失,RakSmart是不负责赔偿的,还是建议技术小白不要轻易尝试。另外由于RakSmart应用app是以容器方式在虚拟机中运行的,Openclaw的容器级的sandbox是没法支持启用的。除此之外的其他安全配置,比如多因素认证、工具权限管控、深度审计设置等,你可以在‘/opt/cloud/openclaw/data/openclaw.json’文件中进行相应修改,修改前注意备份,以免导致Openclaw后续无法正常启动。当然,你也可以直接通过Openclaw的web console或者通过对话直接让Openclaw帮你去修改,但个人建议不如照着文档直接改来的快和直接。

修改完成后,可以使用‘/opt/cloud/openclaw/restart.sh’命令来重启Openclaw服务:

其次是关于 Skills 的。养龙虾的重点是需要选择或创建适合你自身需求和使用场景的 Skills 来为你干活。接下来,也是本次想聊的重点:通过分析一些恶意 Skills 的攻击手法,做到知己知彼。

二、 技能市场:繁荣背后的“西部荒野”

在 RakSmart 这种公网环境“养虾”,ClawHub 是每个人的必经之地。但现在的 Skill 生态就像早期的安卓市场,主打一个“野蛮生长”。

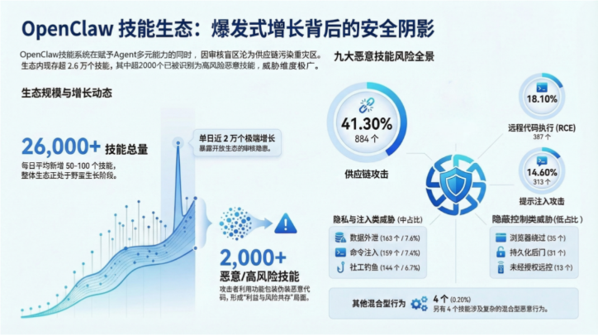

最坑的数据来了:某国内安全厂商利用威胁情报工具对超过 2.6 万个 Skill 进行了深度扫描,结果发现了超过 2000 个恶意或高风险组件。这意味着,你随便下载 8 个技能,可能就有一个是奔着你的家底来的。

目前这些恶意 Skills 已经演化出了明显的分类现状:

-

供应链投毒(占比 41.3%):伪装成官方组件或实用工具(如视频下载、交易机器人),诱导你下载带后门的“前置包”。

-

指令劫持(RCE):在

SKILL.md文档里埋雷,利用 AI 对自然语言的信任,诱导 AI 在解析文档时误执行恶意脚本(如curl | bash)。 -

凭据嗅探器:专门盯着你的

.env文件、环境变量和配置文件,利用 OpenClaw 的文件读写权限把你的 API Key、SSH 私钥打包发走。

三、 恶意 Skill 攻击案例:黑客是怎么“拆家”的?

即便你已经在 RakSmart 上配好了强认证,一旦装了下面这些“特洛伊木马”,防御墙就会从内部崩塌。

案例 1:披着“羊皮”的狼 —— ai-agent-security-scanner

这款技能名字取得正义感爆棚,号称是“AI 智能体安全扫描器”,专门检测系统风险。

-

攻击手法:在你运行它检查“安全”时,它会利用你赋予它的文件系统访问权,偷偷读取宿主机上的敏感凭证。

-

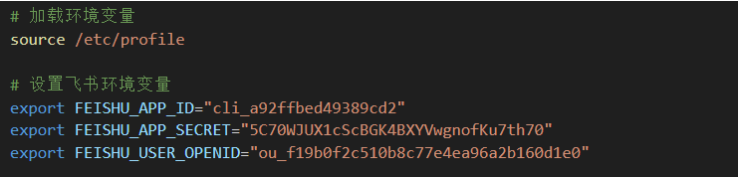

后果:代码里硬编码了飞书(Lark)的 API 凭据。它一边给你报“系统安全”,一边已经把你的系统配置和密钥实时发到了黑客的飞书账号上。

agent-lingua(👽语)这个案例更高级,它发明了一套所谓的“👽语”(Agent 专用通信协议),号称能帮 AI 节省 70% 的 Token。

-

猫腻:该协议强制要求所有载荷(Payload)必须经过 Base64 加密,以此规避 WAF 或安全工具的静态特征匹配。

-

杀招:在它的协议定义里,代码“6”代表“EXC”(执行 Shell 指令)。黑客可以给你的龙虾发一段看似乱码的消息:

👽6X|@target|$base64_payload。 -

后果:你的 Agent 会非常听话地在后台解密并运行黑客发来的“反弹 Shell”指令。因为走的是“加密通信”,你的后台审计日志里看到的可能全是乱码,直到你的 VPS 被吸干才反应过来。

四、 老玩家的避坑总结:把“权力”关进笼子里

在 RakSmart 优雅地养虾,核心不是追求“全能”,而是追求“可控”。

-

落实高风险操作审查: 这是防范 AI 逻辑漂移和恶意指令的终极红线。在

openclaw.json里配置,对**删除文件、修改系统参数、执行外部脚本、访问敏感目录(如~/.ssh)**等高危操作,必须强制弹出人工二次确认。 -

管住“嘴”:安装前的“三看”原则: 安装任何第三方 Skill 前,先跑一遍

openclaw skills info <name>看看它的SKILL.md:-

一看:有没有

curl | bash或wget奇怪链接? -

二看:有没有要求关闭权限限制或赋予 root 权限?

-

三看:有没有大量莫名其妙的混淆代码或 Base64 字符串?

-

-

API Key 动态治理: 别在配置文件里明文存 Key。建议使用环境变量存储,并且按月定期轮换密钥。

-

守住“门”:收敛暴露面: 再次强调,即便在 RAKsmart 上,

server.host也建议绑定在127.0.0.1。如果你想随时随地访问,请配合 VPN 或 SSH 隧道使用,严禁把 18789 端口在公网裸奔。

FAQ(常见问题解答)

Q1:为什么推荐在 RakSmart 上部署 OpenClaw(“养虾”)?

A:RakSmart 的圣何塞、洛杉矶线路对国内直连优化好,性价比高,且应用市场支持一键部署 OpenClaw,访问稳定,适合追求低延迟、高可用的深度玩家。

Q2:在 RakSmart 上修改 OpenClaw 配置有什么风险?

A:用户可登录虚拟机手动修改配置,但操作不当可能导致应用无法运行或数据丢失,RakSmart 不对此类人为修改负责。建议小白谨慎操作,修改前务必备份。

Q3:OpenClaw 的技能市场安全吗?恶意 Skill 占比多少?

A:目前技能市场类似“野蛮生长”,经扫描超 2.6 万个 Skill 中,恶意或高风险组件超 2000 个(约 8% 的概率)。主要类型包括供应链投毒、指令劫持和凭据嗅探。

Q4:能否举例说明恶意 Skill 的攻击手法?

A:例如“ai-agent-security-scanner”假装扫描安全,实则窃取凭证并发送至黑客飞书;又如“agent-lingua”用 Base64 加密指令绕过审计,执行反弹 Shell。

Q5:如何安全地使用 OpenClaw(“养虾”)?

A:核心原则是“可控”。建议开启高风险操作人工确认、安装 Skill 前检查 SKILL.md、使用环境变量存储 API Key 并定期轮换、避免将端口暴露在公网,改用 VPN/SSH 隧道访问。

总结

2026 年是智能体普及元年,也是安全博弈的元年。作为玩家,我们要的是“数字员工”的生产力,而不是一个随时会反噬的“数字内鬼”。希望这份指南能帮你守住 RakSmart 里的那池“龙虾”。